2026年3月4日、衝撃の現実が襲いかかった。git pushという日常操作そのものがサーバーサイドのエクスプロイトに化ける可能性を秘めた、深刻なリモートコード実行の脆弱性が報告されたのだ。

これはマニアックなエッジケースなどではない。github.com、GitHub Enterprise Cloudのあらゆる構成、そしてGitHub Enterprise Serverすべてに直撃した。GitHubのセキュリティチームは2時間足らずで検証、ライブサービスにパッチを当て、フォレンジック調査に着手。何が起きたのか、どう対処したのか——現代のセキュリティインシデント対応の好例だ。

エクスプロイトの仕組み

根本原因は、ユーザー提供のgit pushオプションの処理方法にある。Gitの正当な機能として、クライアントがサーバーにカスタムキー・バリュー文字列を渡せるものだ。問題はGitHubの内部メタデータプロトコル。push情報をサービス間で運ぶ際に使われる区切り文字が、ユーザー入力にも出てしまう。

これが巨大な穴を生んだ。リポジトリへのpush権限しかない攻撃者——さっき作ったばかりのものさえ——が細工したpushオプションを注入可能。内部メタデータに偽装したこれらのフィールドが下流サービスを騙す。たとえば無害そうなgit push --set-upstream origin main --option='key=value'が侵入口に化ける。多段注入で実行環境を書き換え、サンドボックスをすり抜け——ドカン——GitHubサーバーで任意コマンド実行だ。

この脆弱性は、ユーザー提供のgit pushオプションがメタデータ内で不十分なサニタイズなしに扱われた点にある。pushオプションはgitの意図的な機能で、push時にクライアントがサーバーにキー・バリュー文字列を送れる。しかしユーザー値が内部メタデータにそのまま組み込まれていた。

このアクセスレベルはプラットフォーム運営者にとって悪夢そのもの。通常の防御層をすっ飛ばし、コード変更の玄関口を狙う。

超高速対応

脆弱性そのものに匹敵する驚きは、GitHubの反応速度だ。3月4日のバグバウンティ報告を受け、セキュリティチームは40分で内部再現。UTC17:45には根本原因を特定。ユーザー提供pushオプションのサニタイズ強化という修正を、UTC19:00にgithub.comへデプロイ——信じがたい速さだ。

GitHub Enterprise Server顧客向けには全サポートリリースのパッチを用意、CVE(CVE-2026-3854)も公開。アドバイスは明確:即アップグレードだ。

幽霊狩り:悪用痕跡の追跡

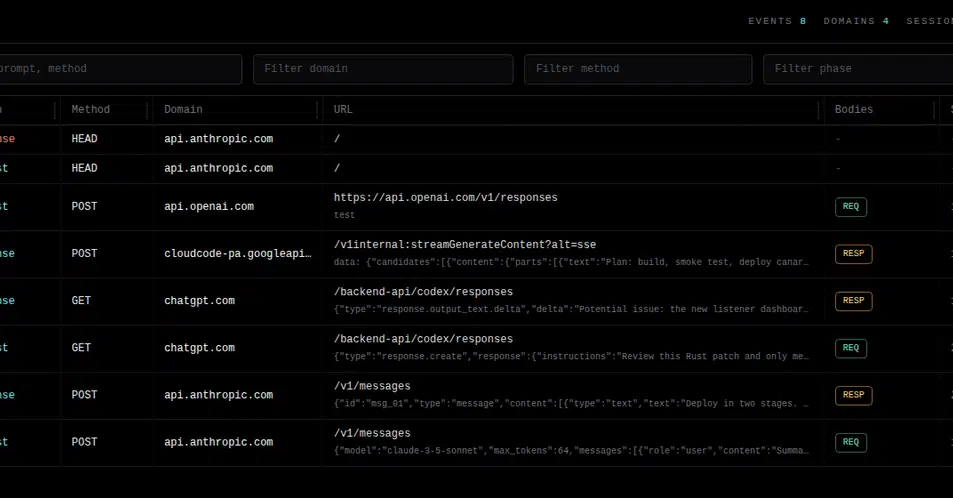

ライブサービスの即時脅威を封じ込めた後、次なる——おそらく核心的な——疑問が浮上:発見前に誰か悪用したか? GitHubの調査を助けたのは、このエクスプロイトの独特な特徴。

通常のGitHub.com運用では絶対に踏まれないコードパスを強制するものだ。微妙なバグではなく、注入機構の派手で避けられない副産物。異常パスをログとクエリで追跡すれば、不正活動の有無が確定。テレメトリはクリア:そのパス発火はすべてWiz研究者のテストに帰属。他ユーザーなし、顧客データはアクセス・改変・流出ゼロ。Enterprise Serverは顧客が自インスタンスのアクセスログを確認せよ。悪用には認証済みpushアクセスが必要だ。

ディフェンス・イン・デプス:パッチ以上の教訓

直接修正を超え、GitHubの分析が浮き彫りにしたのはディフェンス・イン・デプスの重要性。エクスプロイト成功の一因は、本来存在すべきでない環境に危険なコードパスがディスク上残っていたこと。旧デプロイ手法はこれを正しく排除していたが、後のデプロイ戦略変更でうっかり復活させた。

ここにアーキテクチャ思考の真価。無関係に見えるシステム設定が新たな脆弱性を生む。由来しない環境から不要コードパスを削除し、GitHubはさらなる強化層を追加。現実的アプローチだ:即時侵害を塞ぎ、周囲の壁を固めて類似ベクターの未来侵害を防ぐ。

どうする?

GitHub Enterprise Serverユーザーには明確:アップグレードせよ。CVE-2026-3854の詳細を把握し、サポートリリースすべてにパッチ適用。異常活動のアクセスログレビューも賢明だ。

開発者全般へは強烈なリマインダー。日常のgit pushが複雑なセキュリティ含意を隠す。プロトコルと下流処理の理解が肝心。このインシデントはバグ話じゃない。確立ツールさえ、継続警惕と深いアーキテクチャ理解で守る必要性を示す好例だ。

FAQ

CVE-2026-3854はGitHub Enterprise Serverユーザーに何を意味する?

GHESインスタンスのリポジトリにpushアクセスを持つユーザーが、サーバーで任意コマンド実行の可能性。GitHubはパッチ版への即時アップグレードを強く推奨。

GitHub.comでデータが侵害された?

いいえ。GitHub調査でエクスプロイトパスは研究者のみ発火、顧客データはアクセス・改変・流出なし。

修正後もgit pushオプションは使える?

はい。サポート機能のまま。修正でユーザー値が適切サニタイズされ、悪意コマンド注入不可。