2026년 3월 4일, 충격적인 소식이 날아들었다. 코드 푸시라는 단순한 행위가 서버 측 익스플로잇으로 변할 수 있는 치명적인 원격 코드 실행 취약점이 보고된 거다.

이건 구석진 엣지 케이스가 아니었다. github.com은 물론 GitHub Enterprise Cloud의 모든 구성과 GitHub Enterprise Server까지 영향을 받았다. GitHub 보안팀은 2시간도 안 돼서 취약점을 검증하고, 라이브 서비스를 패치한 데다 포렌식 조사를 시작했다. 그들이 발견한 사실과 대응 과정은 현대 보안 사고 관리의 모범 사례다.

익스플로잇의 실체

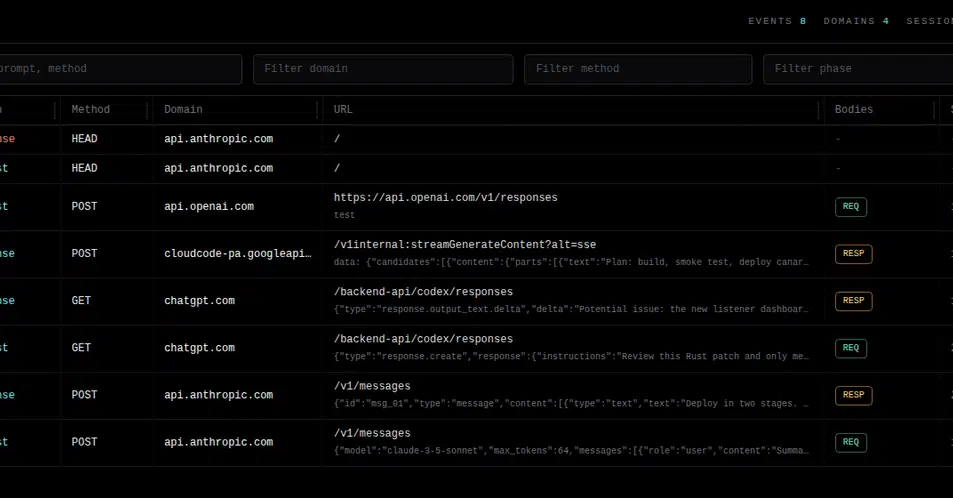

문제의 핵심은 사용자 제공 git push 옵션이 처리되는 방식에 있었다. Git의 정당한 기능인 이 옵션은 클라이언트가 서버로 커스텀 키-밸류 문자열을 보낼 수 있게 해준다. 문제는 GitHub 내부 메타데이터 프로토콜이 서비스 간 푸시 정보를 전달할 때 쓰는 구분자가 사용자 입력에도 나타날 수 있다는 점이다.

이게 치명적인 구멍을 뚫었다. 공격자는 리포지토리에 푸시 권한만 있으면—심지어 새로 만든 리포라도—조작된 푸시 옵션을 주입할 수 있었다. 이 주입 필드는 합법적인 내부 메타데이터로 위장해 하위 서비스를 속인다. 예를 들어 git push --set-upstream origin main --option='key=value' 같은 평범한 명령이 관문이 된다. 이런 주입 값을 여러 개 체인으로 연결하면 실행 환경을 재작성하고, 샌드박싱을 우회해—펑!—GitHub 서버에서 임의 명령을 실행할 수 있다.

이 취약점은 사용자 제공 git push 옵션이 메타데이터 내에서 처리되는 데서 비롯됐다. 푸시 옵션은 git의 의도된 기능으로 클라이언트가 푸시 시 서버로 키-밸류 문자열을 보낼 수 있게 한다. 하지만 사용자 값이 충분한 검증 없이 내부 메타데이터에 포함됐다.

이런 접근 수준은 어떤 플랫폼 제공자라도 악몽이다. 코드 변경의 진입점 자체를 노려 기존 방어 층을 뚫는다.

초고속 대응

취약점만큼 놀라운 건 GitHub의 대응 속도다. 3월 4일 버그 바운티 보고를 받은 보안팀은 40분 만에 내부 재현에 성공했다. UTC 기준 오후 5시 45분에 근본 원인을 파악했고, 사용자 푸시 옵션의 치명적 검증 업데이트인 패치를 UTC 오후 7시에 github.com에 배포했다. 믿기 힘든 속도다.

GitHub Enterprise Server 고객에게는 지원 버전 모든 릴리스에 패치를 준비하고 CVE(CVE-2026-3854)를 발행했다. 조언은 명확했다: 즉시 업그레이드하라.

유령 사냥: 익스플로잇 추적

라이브 서비스의 즉각 위협을 봉인한 뒤, 더 중요한 질문이 떠올랐다: 발견 전에 누가 썼을까? GitHub 조사는 익스플로잇의 독특한 특징 덕에 수월했다.

이 익스플로잇은 GitHub.com 정상 작동에서 절대 쓰이지 않는 코드 경로를 강제했다. 은밀한 버그가 아니라 주입 메커니즘의 피할 수 없는 큰 소리였다. 이 비정상 경로를 로그로 추적하고 쿼리해 무단 활동 여부를 확인했다. 결과는 명확했다: 그 경로가 트리거된 모든 사례가 Wiz 연구원들의 테스트로 확인됐다. 다른 사용자 없음, 고객 데이터 접근·수정·유출 없음. Enterprise Server는 고객이 각 인스턴스 접근 로그를 확인해야 한다. 익스플로잇엔 인증된 푸시 접근이 필요하니까.

다층 방어: 패치 이상의 교훈

직접 패치 외에 GitHub 분석은 다층 방어의 핵심 교훈을 드러냈다. 익스플로잇이 성공한 이유 중 하나는 필요 없는 환경에 위험한 코드 경로가 디스크에 남아 있었기 때문이다. 이전 배포 방식은 이 코드를 제대로 배제했지만, 이후 배포 전략 변화로 실수로 다시 도입됐다.

이게 아키텍처 사고의 중요성이다. 겉보기엔 무관한 시스템 설정이 새로운 취약점을 만들어낸다. 의도된 환경에서 불필요한 코드 경로를 제거함으로써 GitHub는 또 다른 강화 층을 더했다. 실용적 접근: 즉각 침투를 메우고 주변 벽을 보강해 비슷한 공격 벡터도 막는다.

당신이 할 일은?

GitHub Enterprise Server 사용자라면 업그레이드다. CVE-2026-3854 세부 사항을 확인하고 지원 릴리스에 패치를 적용하라. 접근 로그를 뒤져 이상 징후를 확인하는 것도 좋다.

개발자라면 이 사건이 강력한 경종이다. 하루에 수백 번 하는 git push가 복잡한 보안 함정을 숨기고 있다. 하위 프로토콜과 입력 처리 방식을 이해하는 게 최우선이다. 이건 단순 버그가 아니다. 잘 자리 잡은 도구도 끊임없는 경계와 깊은 아키텍처 이해로 지켜야 한다는 생생한 증거다.

FAQ

CVE-2026-3854 취약점이 GitHub Enterprise Server 사용자에게 미치는 의미는?

GHES 인스턴스의 리포지토리에 푸시 권한이 있는 사용자가 서버에서 임의 명령을 실행할 수 있었다. GitHub는 패치 버전으로 즉시 업그레이드를 강력 권고한다.

GitHub.com에서 내 데이터가 이 취약점으로 유출됐나?

아니다. GitHub 조사가 연구원 테스트 외 트리거를 확인하지 못했으며 고객 데이터 접근·수정·유출이 없었다.

패치 후에도 git push 옵션을 쓸 수 있나?

네, git push 옵션은 여전히 지원된다. 패치는 사용자 값을 제대로 검증해 악성 명령 주입을 막는다.