ようやくシークレットだ。

誰もが経験あるはずだ。複雑なパフォーマンステストを組んで本物のユーザー行動をシミュレートしている最中、突然スクリプトがAPIキーやトークン、その他もろもろのデジタル万能鍵で詰まってくる。ああいう惨状だ。セキュリティの悪夢が起きる寸前で、テストスイートが肥大化するほど設定や環境に広がり、きれいに整理されたはずのコードが脆弱性の地雷原に変わる。Grafana Cloudのk6、このフルマネージドなパフォーマンステストプラットフォームが、疲れ果てたテスターどもに骨を投げてきた——シークレット管理の導入だ。

実際のところ、これはどういう意味か。機密認証情報をレイブのグリッターみたいにどこにでもばらまくのをやめられるということだ。シンプルで、ぶっちゃけずっと前から必要だったアイデア:Grafana Cloud内でこれらの機密値を安全に保存し、使用する。JavaScriptにAPIトークンを直書きするのも、パスワードみたいに熱いジャガイモを投げ回すのも終わりだ。代わりにシークレットは一元管理され、テスト実行時のみ注入される。スクリプトはきれいになり、バージョンコントロールでの恥ずかしい漏洩(自動スキャナーがネオンサインで警告するやつ)を回避でき、ステージングや本番環境間でテストを再利用するのも魂が砕ける作業じゃなくなる。

実践編:手を汚してみよう

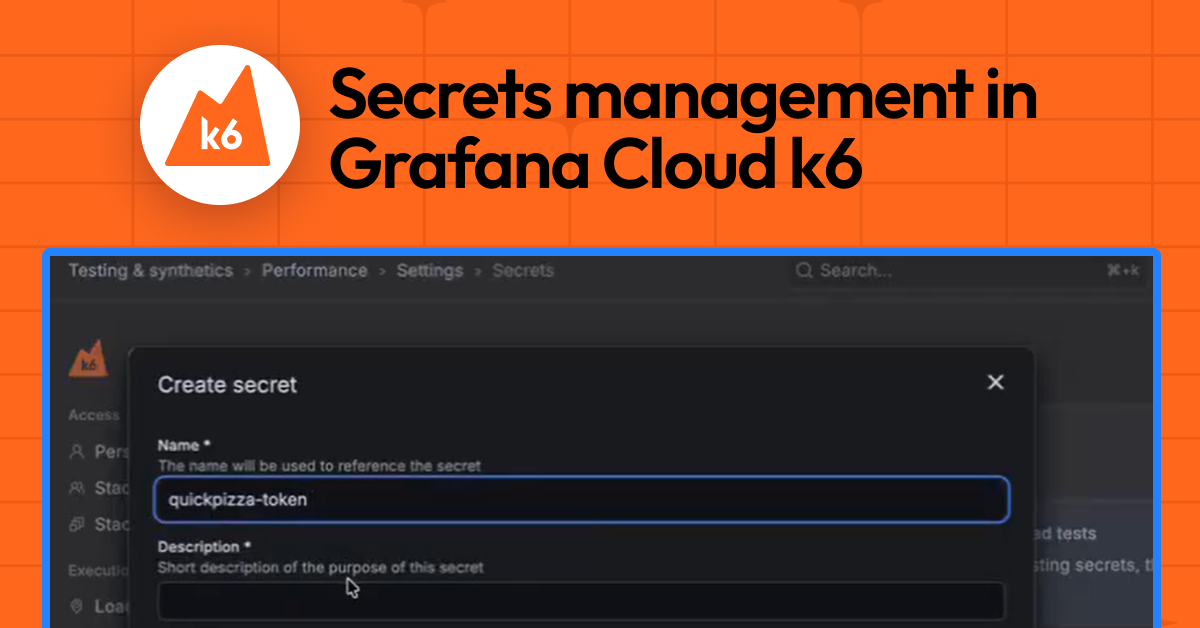

セットアップはロケットサイエンスじゃない。Grafana CloudのウェブUIに飛んで、Testing & synthetics > Performance > Settingsへ。そこに’Secrets’タブがある。後は普通のCRUD:作成、編集、削除だ。シークレット作成時は名前(スクリプトで参照するやつ)、説明(このデジタルユニコーンが必要な理由)、実際の機密値を入力。肝心なのは保存後、UIではwrite-onlyになること。以降はうっかりクリックしても値が見えない。認証情報ローテーションも古い値を新しいので上書きするだけ。このwrite-onlyの方針は、まともなセキュリティ実践にぴったり合っている。

ここでの重要な設計原則は、シークレット値がUIでwrite-onlyであること。作成後は読み戻したり表示したりできない。

実戦投入

シークレットを隠したら、k6スクリプトへの統合は意外と簡単だ。Grafana Cloudのk6には専用のk6/secretsモジュールがある。インポートして実行時に名前で引き出すだけ。こんなスニペットだ:

import check from "k6";

import http from 'k6/http';

import secrets from 'k6/secrets';

export default async function main () {

const apiToken = await secrets.get('api-token');

const headers = {

Authorization: `Bearer ${apiToken}`,

};

console.log("Headers: " + JSON.stringify(headers))

let res = http.get('https://example.com/api', {headers: headers});

check(res, { "get executions status is 200": (res) => res.status === 200 });

}

わかるだろ。api-tokenはテスト起動時にフェッチされ、Authorizationヘッダにぶち込まれ、普通の変数みたいに振る舞う。ハードコード値や面倒な環境変数設定を徐々に置き換えられる。フルリライトは不要だ。

コンソールにうっかりシークレットをログ出力してキャリアが去来した経験のあるやつらも安心しろ。Grafana k6はフォローしてくれる。ログにシークレットが紛れ込んでも、本物の機密データじゃなくレダクトされたプレースホルダーが表示される。これにwrite-only UIを合わせれば、作成から使用、観測出力までシークレットは守られる。まずは一歩だ。

このシークレット管理機能はGrafana Cloud k6でパブリックプレビュー中だ。Grafana Cloud Synthetic Monitoringでは一般提供済み。太っ腹なforever-free tierやあらゆるユースケース向けプランを押してくるので、当然サインアップは無料だ。

誰が得するのか?

表面的には、セキュリティ芝居と認証情報管理の組織的頭痛にうんざりした開発者やQAエンジニアの勝ちだ。持続的な痛点への直接対応である。だが本音を言えば、真の勝者Grafana Labsだ。この機能をマネージドサービスに追加することで、データセキュリティにますます神経質なエンタープライズを引きつけている——当然だ。これは単なるテスト改善じゃない。ライセンス販売を増やし、顧客をクラウドエコシステムに囲い込む戦略だ。ユーザー需要に応えつつ自社の商用ポジションを強化する典型例。儲かるのはマネージドサービス提供元だ。当然、より堅牢でセキュアなオファリングでサブスク料金を正当化する。問題はこれにいくら上乗せするのか、それとも既存ティアに含むのかだ。今のところは優れたツールへの歓迎すべき追加だが、長期的価格戦略が本当の物語を語るだろう。

歴史的類似点は?

これはCI/CD分野で10年前に見た状況の直エコーだ。パイプラインがシェルスクリプトとハードコードシークレットの絡まりだったのを覚えているか。HashiCorp Vaultみたいなツールや、GitLab、GitHub Actionsの統合シークレット管理が登場した。あれは自動化ワークフロー向け機密データの集中・セキュア化という同種の問題を解決した。Grafana k6はパフォーマンステストでそれをやっている。自然な進化だ。ツールが洗練されクラウドネイティブワークフローに統合されるにつれ、シークレット管理のような強固なビルトインセキュリティはnice-to-haveから必須へ変わる。ソフトウェア開発の他の領域を形作ったスケールとセキュリティの力が、特定ツールカテゴリの成熟を促している。

**

🧬 Related Insights

- Read more: HarfBuzz’s WebGL Slug Demo: Slick, But Does Text Shaping Need GPU Muscle?

- Read more: AWS Elemental Inference: Live Video Goes Vertical in Seconds

Frequently Asked Questions**

Grafana Cloud k6のシークレット管理って何をするのか? Grafana Cloud内でAPIキーやトークンなどの機密データを安全に保存し、パフォーマンステスト実行時に注入する。ハードコードやログ露出を防ぐ。

無料ユーザーでも使えるのか? Grafana Cloud k6でパブリックプレビュー提供中。具体的なティアや無料アクセスはGrafana Labsの最新価格情報を確認せよ。

Vaultみたいな専用シークレットマネージャの代わりになるか? Grafana Cloud k6内のパフォーマンステスト専用なら統合管理を提供する。組織全体や複雑なローテーションポリシーにはHashiCorp Vaultのような専用ツールが必要かもしれない。