Sonunda sırlar.

Hepimiz yaşadık bunu. Karmaşık performans testleri kuruyorsunuz, gerçek kullanıcı davranışlarını simüle ediyorsunuz ve bir bakıyorsunuz script’iniz API anahtarları, token’lar ve Tanrı bilir ne kadar dijital iskelet anahtarıyla tıka basa dolu. Tam bir karmaşa. Patlamaya hazır bir güvenlik kâbusu. Test suit’iniz büyüdükçe configs’ler ve ortamlar arasında yayılıyor, derli toplu kodunuzu savunmasız bir mayın tarlasına çeviriyor. Grafana Cloud’un k6’sı, tam yönetilen performans testi platformu, nihayet biz yorgun testçilere sır yönetimi骨 uzattı.

Peki bu ne anlama geliyor? Artık hassas kimlik bilgilerinizi rave partisinde glitter gibi her yere saçmaktan vazgeçebilirsiniz. Fikir basit, doğrusu da çoktan zamanı gelmişti: Bu hassas değerleri doğrudan Grafana Cloud içinde güvenli saklayıp kullanmak. JavaScript’inize API token’larını doğrudan gömmeyin artık. Etrafta sıcak patates gibi paslaşmayın. Bunun yerine sırlar merkezi bir yerde yaşıyor ve testler gerçekten çalıştığında enjekte ediliyor. Script’leriniz temiz kalıyor, versiyon kontrolündeki utanç verici sızıntılardan (otomatik tarayıcınızın neon tabela gibi işaretlediği onlardan) kurtuluyorsunuz ve testleri farklı staging ya da production ortamlarında yeniden kullanmak ruhunuzu ezmekten çıkıyor.

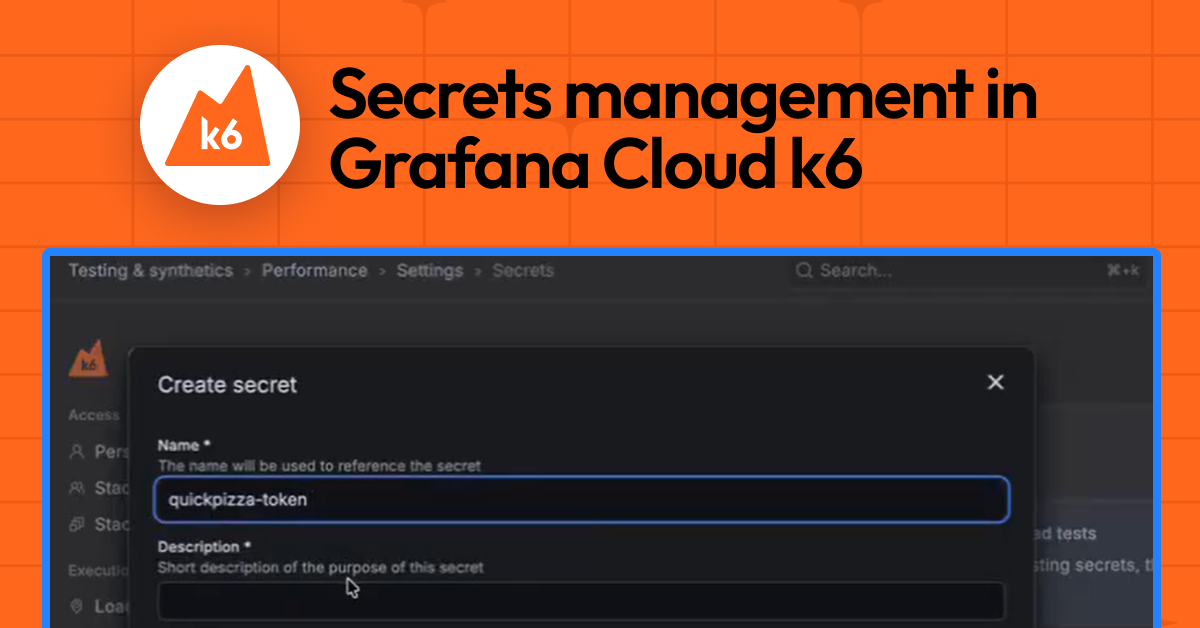

Nasıl Başlayacaksınız

Başlamak roket bilimi değil. Grafana Cloud web arayüzüne gidiyorsunuz – Testing & synthetics > Performance > Settings kısmına, oradan ‘Secrets’ sekmesini buluyorsunuz. Sonrası standart CRUD: oluştur, düzenle, sil. Sır oluştururken bir isim veriyorsunuz (script’inizin başvuracağı), bir açıklama (bu dijital tek boynuzlu atı niye istediğinizi) ve hassas değeri. Kritik nokta: Kaydettikten sonra UI’da bu değer write-only, yani sonradan kazara tıklayıp ifşa edemiyorsunuz. Kimlik bilgisi rotasyonu için eskisini yenisiyle ezer geçersiniz. Bu ‘write-only’ yaklaşımı, aklı başında her güvenlik pratiğiyle uyumlu, şükürler olsun.

Buradaki temel tasarım ilkesi, sır değerlerinin UI’da write-only olması. Oluşturulduktan sonra geri okunamıyor veya görüntülenebiliyor.

Pratikte Nasıl Kullanılır

Sırlarınızı sakladıktan sonra k6 script’lerine entegre etmek şaşırtıcı kadar basit. Grafana Cloud k6’da özel bir modül var: k6/secrets. Import ediyorsunuz, runtime’da isimle çekiyorsunuz. İşte bir örnek:

import check from "k6";

import http from 'k6/http';

import secrets from 'k6/secrets';

export default async function main () {

const apiToken = await secrets.get('api-token');

const headers = {

Authorization: `Bearer ${apiToken}`,

};

console.log("Headers: " + JSON.stringify(headers))

let res = http.get('https://example.com/api', {headers: headers});

check(res, { "get executions status is 200": (res) => res.status === 200 });

}

Görüyorsunuz ya, api-token test başladığında çekiliyor, Authorization header’ına sıkıştırılıyor ve sıradan bir değişken gibi davranıyor. Yani yavaş yavaş geçebilirsiniz, hardcoded değerleri ya da hantal environment variable kurulumlarını kademeli değiştirin. Tamamen baştan yazmaya gerek yok.

Ya da kariyerinizi gözünüzün önünden geçirerek console’a kazara sır basanlar için? Grafana k6 sırtınızı kolluyor. Log’larda bir sır basılırsa gerçek hassas veri yerine kırmızıaktif bir yer tutucu çıkıyor. Bu, write-only UI ile birleşince sırlar yaratılmasından kullanımına ve gözlemlenebilirlik çıktılarına kadar korunuyor. Başlangıç için fena değil.

Bu sır yönetimi özelliği şu an Grafana Cloud k6 için public preview’da. Grafana Cloud Synthetic Monitoring’de ise genel kullanıma açık. Cömert forever-free katmanlarını ve her kullanım senaryosuna uygun planlarını öne çıkarıyorlar, tahmin edildiği üzere kaydolmak bedava.

Kim Kazanıyor Buradan?

Yüzeyde, performans testlerinde kimlik bilgisi yönetmenin getirdiği güvenlik tiyatrosu ve organizasyon baş ağrılarından bıkmış geliştiriciler ile QA mühendisleri için zafer. Sürekli bir ağrı noktasına doğrudan cevap. Ama gerçekçi olalım, asıl kazanan Grafana Labs ekibi. Yönetilen servislerine bu katmanı ekleyerek k6’yı veri güvenliği konusunda giderek paranoyaklaşan kurumsal müşterilere daha çekici kılıyorlar – haklılar da. Bu sadece daha iyi test değil; daha fazla lisans satmak ve müşterileri cloud ekosistemlerine kilitlemek. Kullanıcı ihtiyacını giderirken ticari pozisyonlarını güçlendiren klasik hamle. Para kimi kazanıyor? Tabii ki yönetilen servisi sunan şirket, teklifini daha sağlam ve güvenli kılarak abonelik ücretlerini haklı çıkarıyor. Gerçek soru şu ki bu için ekstra ne kadar ücret alıyorlar, yoksa mevcut katmanlara mı gömülü? Şimdilik yetenekli bir araca hoş bir ekleme, ama uzun vadeli fiyatlandırma stratejisi asıl hikâyeyi anlatacak.

Tarihsel Benzerlik Ne?

Bu, on yıl önceki CI/CD dünyasında gördüğümüzün birebir yankısı gibi. Hatırlayın, pipeline’lar shell script’leri ve hardcoded sırlarla dolu karmaşa yığınlarıydı. Sonra HashiCorp Vault gibi araçlar geldi, ya da GitLab ve GitHub Actions gibi platformların entegre sır yönetimi. Otomatik iş akışları için hassas verileri merkezileştirip güvenceye aldılar. Grafana k6, performans testleri için yaptıklarını genel otomasyona yaptıkları gibi yapıyor. Doğal bir ilerleme. Araçlar bulut-native iş akışlarına daha sofistike entegre oldukça, sır yönetimi gibi güçlü yerleşik güvenlik özellikleri lüks olmaktan çıkıp zorunluluk haline geliyor. Yazılım geliştirmenin pek çok alanını şekillendiren ölçek ve güvenlik güçleriyle beslenen bir araç kategorisinin olgunlaşması.

**

🧬 İlgili İçgörüler

- Devamını oku: HarfBuzz’s WebGL Slug Demo: Slick, But Does Text Shaping Need GPU Muscle?

- Devamını oku: AWS Elemental Inference: Live Video Goes Vertical in Seconds

Sıkça Sorulan Sorular**

Grafana Cloud k6 sır yönetimi ne yapar? API anahtarları ve token’lar gibi hassas verileri Grafana Cloud içinde güvenli saklamanıza izin verir, böylece performans testlerinize runtime’da enjekte edilir; hardcoded veya log’larda açıkta kalmaz.

Bu özellik ücretsiz kullanıcılar için mevcut mu? Sır yönetimi Grafana Cloud k6 için public preview’da. Belirli katman erişimi ve ücretsiz katman detayları için Grafana Labs’in güncel fiyatlandırma bilgilerini kontrol edin.

Bu, Vault gibi özel bir sır yöneticisinin yerini alır mı? Grafana Cloud k6 içindeki performans testleri için entegre sır yönetimi sağlar. Daha geniş organizasyonel ihtiyaçlar veya karmaşık rotasyon politikaları için HashiCorp Vault gibi özel bir sır yöneticisi hâlâ gerekebilir.