自動化された脆弱性検出、シームレスなCI/CD連携、プラットフォームエンジニアリングの理想郷――高度なAIセキュリティツールの魅力的な響きは、もはや耳にタコができるほどだ。我々は皆、あの手この手のセールス資料を見てきた。真に安全で、高度に自動化されたソフトウェアファクトリーのビジョンを、皆で熱く語り合ってきたはずだ。

だが、ここが痛いところだ。そのピカピカの新しいツールが本番環境に投入された瞬間、しばしば残酷な真実が明らかになる。緻密に練り上げられたセキュリティの野心は、運用の現実という分厚い壁に真っ向からぶつかる。レガシーシステム、断片化したツールチェーン、すでにアラートの波に溺れているエンジニアたちは、最先端のセキュリティ投資を、単なる技術的負債の山に変えてしまう可能性がある。セキュリティは推進力ではなく、ボトルネックになってしまうのだ。これは絵空事ではない。エンタープライズソフトウェア開発の現場で、私はこのパターンを繰り返し目にしている。

セキュリティの卓越性は絵に描いた餅か?

いいか、前提はシンプルだ。まともなソフトウェア企業にとって、セキュリティは後付けであってはならない。それは品質の根幹をなすものだ。真に優れたセキュリティ体制は、強力な競争優位性となる。しかし、我々がセキュリティに望むことと、オペレーションが実際に処理できることの間の隔たりは、四半期ごとの会議で誰もが口にするのをためらうほど、しばしば広いのだ。

よくあるシナリオを考えてみよう。あなたはAIセキュリティツールの導入にゴーサインを出したばかりだ。それは本番環境の脆弱性を自動検出・トリアージすると約束している。あなたの戦略的目標――包括的なCI/CD自動化、成熟したプラットフォームエンジニアリング、そして洗練されたセキュリティオーケストレーション――と完璧に合致している。これが未来だ、そうだろう?

そしてオンボーディングの時が来る。突然、あなたの光り輝く新しいセキュリティスタックは、エンジニアリングチームが実際にどのように仕事をしているかと衝突する。既存のレガシーシステムは手動での回避策を要求する。チームはツールを切り替え、データを繋ぎ合わせ、統合されていないエコシステムが残したギャップを埋めるのに奔走することになる。約束された効率向上は蒸発し、結果として得られるのは、より少ない複雑さではなく、より多い複雑さだ。本来スーパーパワーとなるはずだったセキュリティは、生産性を低下させるだけの重荷に成り下がる。

“セキュリティは、推進力ではなく、ボトルネックになる。”

基礎:オペレーションの成熟度が鍵

より高度なツールでセキュリティオペレーションをスケールさせることを考える前に、まずは現在のオペレーションの基盤を徹底的に評価する必要がある。既存のセキュリティプロセスを支えるものは何か? それらは強固か、それともガムテープと祈りで繋ぎ合わされているだけか?

オペレーションの成熟度は万能の指標ではないが、通常、3つの指標がその物語を語ってくれる。

- モダンなアーキテクチャ: 既存のプラットフォームは、セキュリティ基準を満たすことを容易にしているか? 成熟した組織はクラウドネイティブソリューションを採用しており、これは本質的にアップデートとメンテナンスを簡素化する。一方、レガシーシステムは技術的負債を抱えていることが多く、セキュリティは常に uphill battle(苦しい戦い)となる。

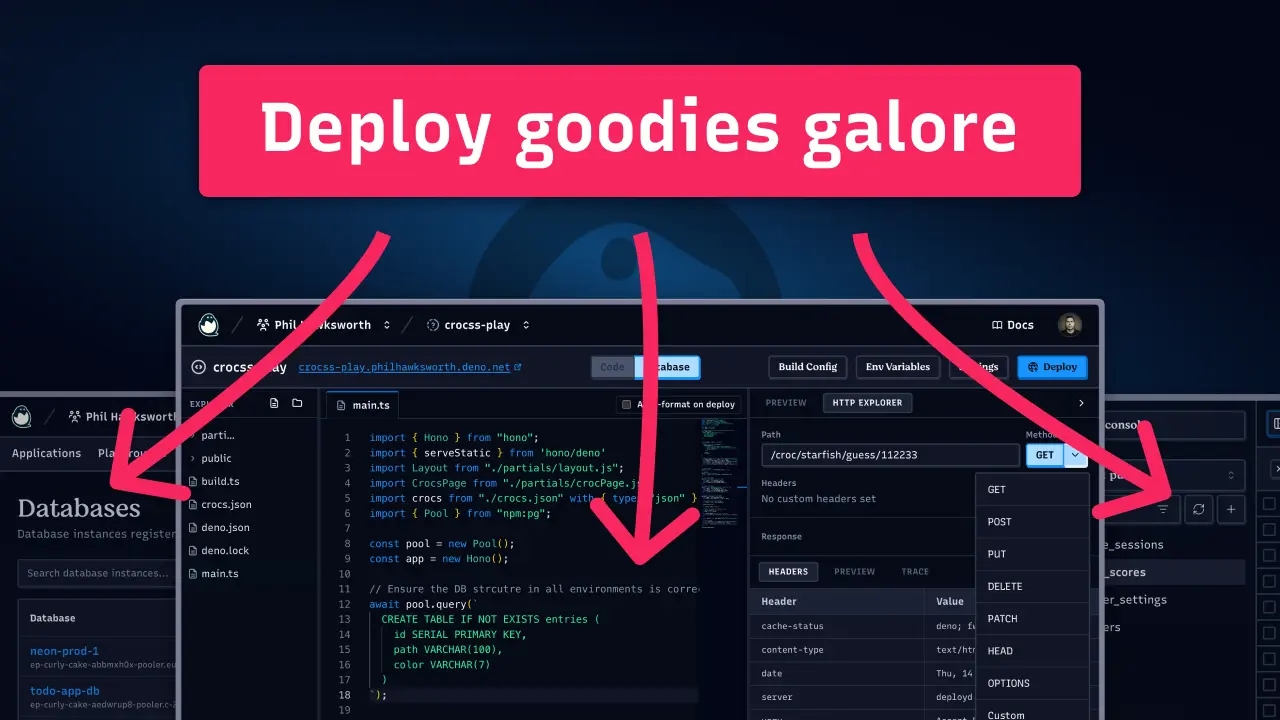

- 自動化され、文書化されたデプロイメント: パイプラインは自動化され、プロセスは明確に文書化されているか? API駆動型のオペレーションを使用するチームは、手作業の苦労を排除し、実際にセキュリティプログラムをスケールさせることができる。彼らはインフラストラクチャチームや信頼性チームと密接に連携し、強力な監視と可視性を確保している。成熟度が低い組織は、しばしば「部族の知識」に頼っており、再現性や部門横断的なコラボレーションを悪夢のようなものにしている。

- プロアクティブで柔軟なセキュリティ文化: 組織はどのように問題に対処するか? ブラムレス・ポストモーテム(失敗の原因を個人ではなくプロセスに求める反省会)を受け入れ、プロアクティブさを奨励する文化は、新しいセキュリティ機能をよりスムーズに乗り越えることができる。リアクティブなループに陥っているチームは、単に圧倒されるだけだ。

これらの指標で良好なスコアを得られれば、セキュリティプログラムのスケールアップは大幅にスムーズになるだろう。そうでない場合、高度な機能を追加しようとすることは、砂上の楼閣の上に高層ビルを建てるようなものだ。

野心が能力を凌駕したときにどうするか

では、あなたはピークの成熟度でオペレーションしていないとしよう。パニックになる必要はない。答えは、セキュリティの進歩をすべて停止することではなく、現実的であることだ。セキュリティツールの最先端に飛び込む前に、オペレーションエンジニアリングの基盤を強化することを優先するべきだ。ハイブリッドセキュリティアプローチが、ここではあなたの親友となる。

CI/CDパイプラインのためのストangler-figパターン(徐々に新しいシステムに置き換えていく手法)を考えてみてほしい。これらの方法により、レガシーシステムとモダンなプラットフォームを段階的に橋渡しすることができる。これにより、ツールとプロセスを段階的に近代化しながら、セキュリティカバレッジを維持できる。目標は、ソフトウェアの速度を犠牲にすることなく、セキュリティプログラムを成長させることだ。

そして頼むから、すべてが効率的であることのために、過度に野心的な変革タイムラインの罠や、一度に多くのことをやろうとする罠を避けてほしい。すべてを剥ぎ取り、交換しながら、同時にプロセスを全面的に見直すことは、広範な混乱と確実な失敗への道だ。それは典型的なエンタープライズのやりすぎだ。

時間。それがあなたの最も価値のある投資だ。高い複雑さと大幅な近代化を両立させている組織にとって、オペレーションの準備状況を向上させるための現実的なタイムラインは、最大48ヶ月に及ぶ可能性がある。より速い導入を推し進めると、実装の失敗やチームの燃え尽きのリスクがある。リーダーシップがこれが迅速な解決策ではないことを理解していることを確認してほしい。数年間のロードマップを提示し、マイルストーンを強調し、期待値を管理する。それは魔法の杖ではなく、持続可能な成長についてだ。

現実的なタイムラインの例

フェーズ1:安定化と計画(1~6ヶ月)。

この最初のフェーズは、評価がすべてだ。ソフトウェアセキュリティオペレーションの現状を理解する必要がある。具体的な変革要件は何か? これが、ハイブリッドセキュリティアーキテクチャの設計と構築を開始する時でもある。それは、レガシーシステムと、急成長するモダンなプラットフォームの両方をサポートする必要がある。ここでは、段階的で管理可能な移行の基盤を築くことに焦点を当て、将来の進歩への道を開きながら、継続性を確保する。