プラットフォームシフトの扉が開かれた。

長らく、デジタルエンジンの操縦席として機能してきた、あの無骨なテキストベースのインターフェース――コマンドラインインターフェース(CLI)は、根本的かつ極めてユーザーフレンドリーとは言えない認証のパラダイムで動いてきた。そう、APIキーだ。それは、広大な邸宅のあらゆるドアに通用するマスターキーを皆に渡すようなもので、誰がいつどのキーを使ったかを追跡したり、紛失時にアクセスを無効化したりする簡単な方法がない。正直、我々皆、あの難解なトークンをいくつも抱え、設定ファイルにせっせとコピー&ペーストし、一文字でも間違えないように祈った経験があるだろう。その手間は、現実だ。そしてセキュリティリスクは?天文学的だ。

このまさに、DescopeがそのInbound Apps機能で解体しようとしている問題だ。おなじみの、強力なOAuth 2.0の世界を、CLIツールに直接もたらす。これは単なる改良ではない。我々がWebアプリケーションに期待するのと同じ、最新の認証を考慮した、コマンドラインワークフローとの対話方法の根本的な再考なのだ。

AIは次のOSだ。我々のツールも進化すべきではないか?

AIは、ソフトウェアの構築、デプロイ、管理の方法を根本的に変えている。我々は、意図を理解するシンプルなツールから、インテリジェントなプラットフォームへと移行している。そんな急速に進化する未来において、その古風なやり方にとらわれたCLI認証は、時代遅れの遺物のように感じられた。APIキーは、モニタに貼られた付箋のデジタル版――失くしやすく、管理が難しく、常にセキュリティの懸念がある。新しいマシンを設定する場面を想像してほしい。単にソフトウェアをインストールするだけではない。各ツールに対して、デジタルアイデンティティ全体を再確立しているのだ。クラウドCLI、データベースクライアント、デプロイパイプラインのためのAPIキー——それぞれが、生成と慎重な保管という独自の儀式を要求される。しばしば、なぜか、それは単に簡単だからという理由で、過度に広範な権限が付与されている。そして、会社を辞める時は?IT部門は、それらの散らばったキーへのアクセスを無効化するのに苦労することになるだろう。

ほとんどのCLIツールは、設定ファイルや環境変数にAPIキーを退屈に保存することでこれを処理している。このアプローチはユーザーに手間をかけ、平文またはシステムをまたいで認証情報を保存することの副産物としてセキュリティリスクを生み出す。

ここでDescopeのアプローチは、段階的なアップデートというより、パラダイムシフトのように感じられる。アプリケーションをOAuth 2.0規格に準拠したアイデンティティプロバイダーに変えることで、単に機能を追加しているのではなく、CLIの周りに、より安全でユーザーフレンドリーなエコシステムを構築しているのだ。それは、個別の家の鍵から、アクセスが中央で管理され、タップ一つで取り消せるスマートホームシステムにアップグレードするようなものだ。

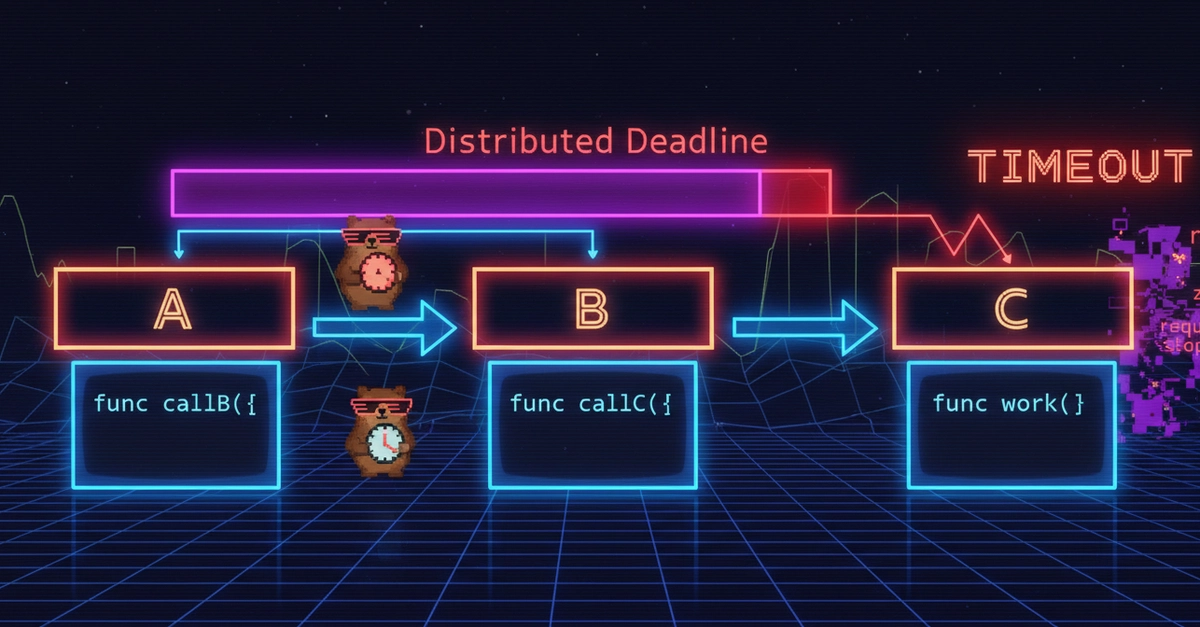

これがユーザーにとって意味することは、エレガントなシンプルさだ。認証されたコマンドを実行すると、Descopeによって強化されたCLIツールは、巧妙にOAuth認可URLを作成する。そして、デフォルトのブラウザを開くように促し、おなじみのサインイン画面――Google、GitHub、何でもいい――をお前の好みのOAuthプロバイダーから提示してくれる。そこで認証し、同意を与える。すると、ポフッ、CLIは、生のAPIキーに一切触れることなく、お前の代わりに操作するために必要なトークンを取得する。あたかも、CLIがお前のデジタルアイデンティティがどこか別の場所で整理されていることを知っていて、それを使う許可を求めているかのようだ。

開発者にとって、これはなぜ重要なのか?

これは単にエンドユーザーの生活を楽にするだけでなく、これらのツールを構築する開発者にとっても勝利だ。カスタムで、しばしば安全でない認証ロジックを一から構築する代わりに、実績のあるOAuth 2.0フレームワークに接続しているのだ。DescopeのInbound Appsは、OAuthフロー、クレデンシャル管理、リダイレクトURI、認証設定の複雑さを抽象化してくれる。お前は、認証が安全かつ効率的に処理されていることを知りながら、CLIツールのコア機能に集中できる。提供されたGoコード例(Cobraを使用)は、このフローを開始するのがいかに簡単かを示している。これは、ボイラープレートコードとセキュリティの表面積を削減し、開発者がより速く、より安全なツールを構築できるようにするためのものだ。

社内ツールへの影響を考えてほしい。カスタムデプロイメントCLIを想像してみてほしい。各開発者が独自のプロダクションAPIキーセットを管理する代わりに、Descope経由で一度認証すれば、アクセスは組織のポリシーとスコープベースの同意によって管理される。これにより、監査可能性が劇的に向上し、オフボーディングが簡素化される。APIキー管理のコスト――開発者の時間とセキュリティリスクの両方――は、実質的に消滅する。

Go CLIにOAuth 2.0をもたらす:実用的な一瞥

元の記事で概説されているサンプルアプリケーションは、まさにこれがコードでどのように展開されるかを示している。Goモジュールを初期化し、基本的なCobra CLI構造を設定し、ルートコマンドのRun関数内でDescope OAuthフローを開始する。これには、Descope Inbound Appの詳細――発行者URL、JWKS URI、認可エンドポイント――を設定し、ユーザー認証のためにブラウザを開くのをオーケストレーションすることが含まれる。OAuthプロバイダーからのコールバックは、Descopeによって処理され、CLIに必要なトークンを提供する。これは、ついにターミナルに到達した、最新認証の美しいバレエだ。

記事では設定構造に触れているが、真の魔法はその抽象化にある。Descopeはトークン交換と検証の複雑なダンスを処理し、Goアプリケーションはこれらのトークンを単に受け取って利用できるようにする。これにより、安全なCLIアプリケーションの構築が大幅に容易になり、高度なセキュリティプラクティスが民主化される。

主要なポイント

- CLI認証におけるAPIキーは、手間がかかり、安全ではない。

- DescopeのInbound Appsは、CLIツール内で直接OAuth 2.0フローを可能にする。

- ユーザーは使い慣れたブラウザ経由で認証し、UXとセキュリティを向上させる。

- 開発者は、抽象化されたOAuth処理と削減されたセキュリティ表面積から恩恵を受ける。

- これは、CLI認証プラクティスを近代化する上で重要な一歩だ。

🧬 関連インサイト

- さらに読む: 全家庭用エネルギーモニター、隠れた月額68ドルの浪費を露呈――そしてその削減方法

- さらに読む: イーロン・マスク、ファインマン、コービーのAI版を「人生の要点」で解き放つ――混乱が生じる

よくある質問

Descope Inbound Appsとは? Descope Inbound Appsは、アプリケーションがOAuth 2.0アイデンティティプロバイダーとして機能することを可能にし、サードパーティツールやサービスが、スコープベースのアクセス制御により、アプリケーション経由でユーザーを認証できるようにする。

DescopeはCLI認証をどのように保護するのか? 安全でないAPIキー管理を標準的なOAuth 2.0フローに置き換え、Webブラウザ経由のユーザー認証と、Descopeのプラットフォームによって処理される安全なトークン交換を活用する。

これは任意のOAuthプロバイダーと使用できますか? はい、Descope Inbound Appsは標準的なOAuth 2.0プロバイダーと統合できるように設計されており、ユーザーはGoogleやGitHubなど、すでに利用しているサービスで認証できる。