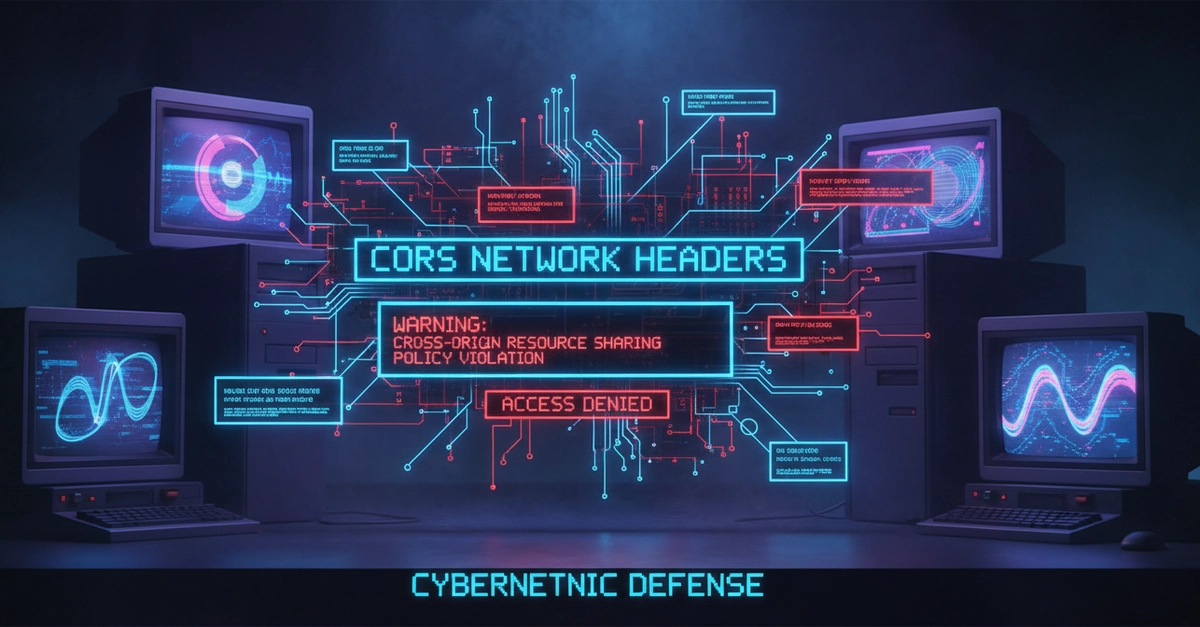

CursorのワイルドカードCORS地獄:AIコードエディタが仕掛けるセキュリティの落とし穴

Cursorで構築したバックエンドは一見クールだが、クロスサイト攻撃の門戸を開く`cors()`の一行があれば話は別だ。フィッシングサイトがユーザーセッションを乗っ取る前に、目を覚ます時だ。

⚡ Key Takeaways

Worth sharing?

Get the best Developer Tools stories of the week in your inbox — no noise, no spam.

Originally reported by dev.to